CCNet

7. Feb. 2024 • 3 Min. Lesezeit

Die Dringlichkeit von Zero Trust Architecture im Industriebereich: Einblicke aus dem IT-Lagebericht Deutschland 2023

Die Cyberbedrohungslandschaft entwickelt sich rasant und bringt neue Herausforderungen für den Industriebereich mit sich. Der IT-Lagebericht Deutschland 2023, herausgegeben vom Bundesamt für Sicherheit in der Informationstechnik (BSI), stellt nicht nur die aktuelle Bedrohungslage dar, sondern betont auch die Notwendigkeit einer robusten Sicherheitsstrategie wie die Zero Trust Architecture (ZTA).

Weitere Informationen finden Sie hier: IT-Beratung

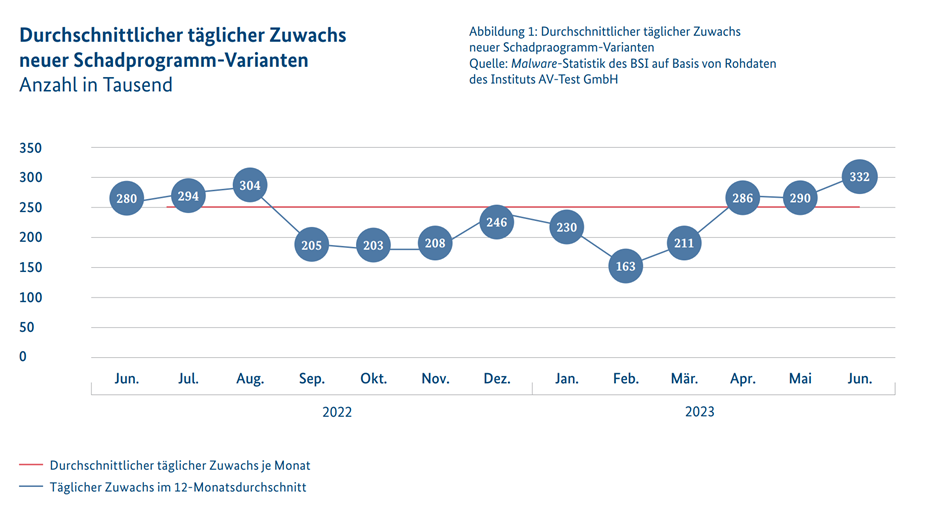

Statistischer Überblick: Ein alarmierendes Bild

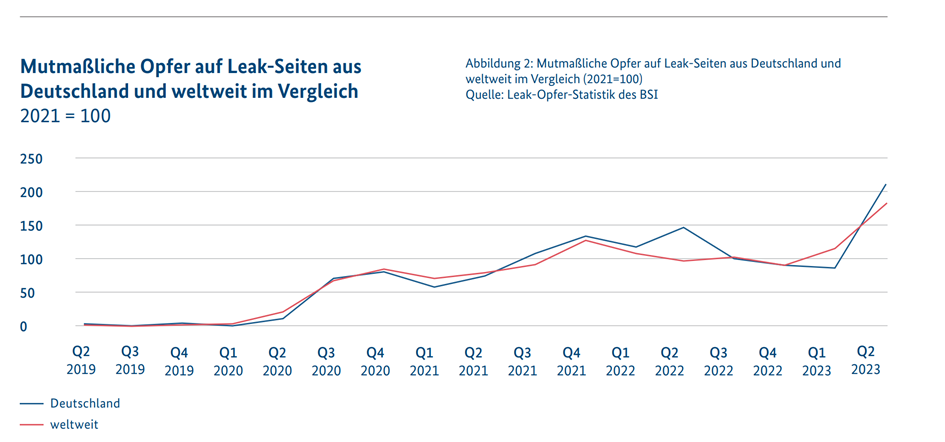

Der Bericht verdeutlicht die angespannte bis kritische Bedrohungslage im Cyberraum. Besonders auffällig ist der durchschnittliche tägliche Zuwachs neuer Schadprogramm-Varianten. Im Jahr 2022 lag dieser Durchschnitt bei beeindruckenden 280 bis 304 neuen Varianten pro Tag, was Einblicke in die Notwendigkeit kontinuierlicher Wachsamkeit und adaptiver Sicherheitsstrategien unterstreicht.

KMU im Fokus von Cyberkriminellen

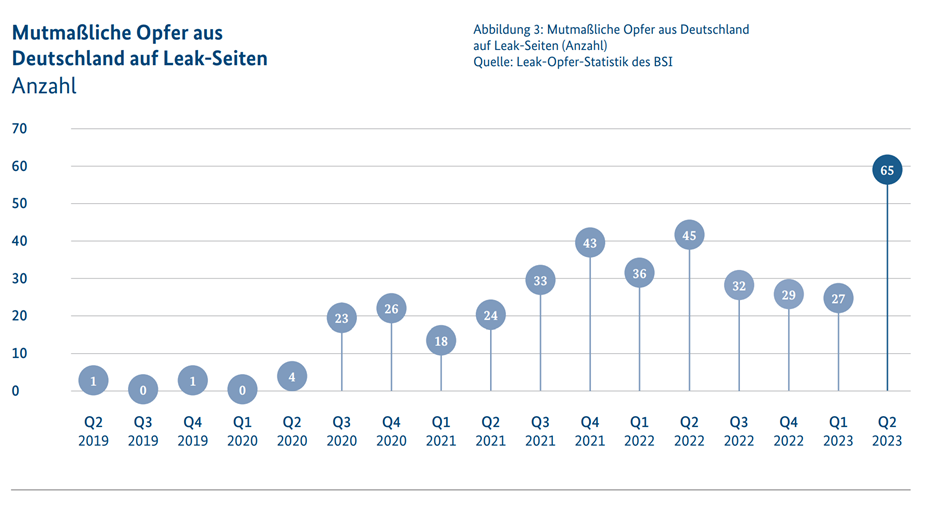

Kleine und mittlere Unternehmen (KMU) sowie Kommunalverwaltungen und kommunale Betriebe sind zunehmend im Visier von Cyberkriminellen. Dies deutet auf ein gezieltes Vorgehen gegen leicht angreifbare Ziele hin, bei dem nicht mehr die Maximierung des potenziellen Lösegelds, sondern das rationale Kosten-Nutzen-Kalkül im Vordergrund steht.

Advanced Persistent Threats und Schwachstellen

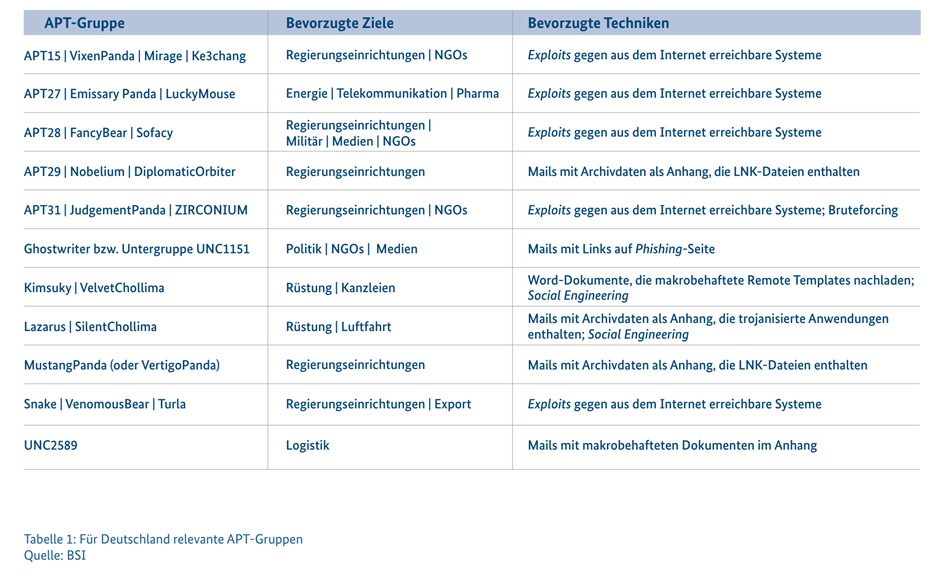

Advanced Persistent Threats (APTs) zielen auf Informationsbeschaffung ab und richten sich zunehmend gegen kritische Infrastrukturen und Regierungseinrichtungen. Hinzu kommt die besorgniserregende Zunahme von Schwachstellen in Softwareprodukten, wobei täglich knapp 70 neue Schwachstellen entdeckt wurden, von denen rund 15 % als kritisch eingestuft wurden.

Warum Zero Trust Architecture (ZTA) unverzichtbar ist

Die Zero Trust Architecture (ZTA) bietet einen dynamischen und ganzheitlichen Ansatz zur Sicherung von Netzwerken und Daten. Ihre Prinzipien sind entscheidend, um auf die komplexen und sich ständig wandelnden Bedrohungen zu reagieren:

- Mikrosegmentierung: ZTA ermöglicht eine feinkörnige Kontrolle des Netzwerkzugriffs, wodurch die Bewegungsfreiheit von Angreifern stark eingeschränkt wird.

- Dynamische Zugriffskontrollen: Die kontinuierliche Überprüfung der Zugriffsrechte sorgt für einen flexiblen und sicheren Betrieb.

- Erhöhte Resilienz gegen Ransomware und APTs: Durch ZTA-Prinzipien können die Auswirkungen von Ransomware-Angriffen minimiert und ein besserer Schutz gegen APTs gewährleistet werden.

Fazit

Der IT-Lagebericht Deutschland 2023 unterstreicht die Dringlichkeit einer adaptiven und robusten Sicherheitsstrategie für Unternehmen, insbesondere für KMU und kritische Infrastrukturen. Zero Trust Architecture bietet einen zukunftssicheren Rahmen, um die Resilienz und Sicherheit im digitalen Zeitalter zu stärken. In einer Zeit, in der Cyberbedrohungen zunehmend komplexer werden, ist die Implementierung von ZTA im industriellen Sektor unerlässlich, um sowohl Angriffe zu verhindern als auch deren potenzielle Auswirkungen zu minimieren.

Warum ist Zero Trust Architecture (ZTA) für die Industrie so wichtig?

ZTA schützt durch kontinuierliche Authentifizierung und Zugriffskontrolle vor unberechtigtem Zugriff – ideal für Industrieumgebungen mit sensiblen Netzwerken und Daten.

Was macht ZTA besonders geeignet für kritische Infrastrukturen?

Mit Mikrosegmentierung und dynamischen Zugriffskontrollen verhindert ZTA, dass sich Angreifer lateral im Netzwerk bewegen können – ein zentraler Schutzmechanismus gegen APTs.

Wie ist die aktuelle Bedrohungslage laut IT-Lagebericht 2023?

Täglich werden über 280 neue Schadprogramm-Varianten entdeckt; rund 70 neue Software-Schwachstellen pro Tag, davon 15 % kritisch – ein deutliches Zeichen für akuten Handlungsbedarf.

Welche Angriffe zielen besonders auf Industrie und KMU?

KMU und kommunale Einrichtungen sind häufig Ziel von Ransomware und APTs, da sie oft weniger gut geschützt und damit leichter angreifbar sind.

Was ist Mikrosegmentierung im Kontext von ZTA?

Dabei wird das Netzwerk in kleine, isolierte Bereiche unterteilt, sodass ein Angreifer nach dem Eindringen nicht auf das gesamte System zugreifen kann.

Wie hilft ZTA bei der Abwehr von Ransomware?

ZTA beschränkt den Zugriff auf das absolut Notwendige und prüft jede Anfrage – so wird die Ausbreitung von Schadsoftware deutlich erschwert.

Was ist der nächste Schritt für Industrieunternehmen?

Die Einführung von ZTA sollte Teil einer umfassenden Sicherheitsstrategie sein, um sowohl regulatorischen Anforderungen wie NIS2 als auch realen Bedrohungen gerecht zu werden.